<문제 해설> 대칭키 암호화 - 블록 암호화 방식 : DES, SEED, AES, ARIA 개인키 암호화 - 스트림 암호화 방식 : LFSR, RC4 공개키 암호화(비대칭 암호) : RSA 단방향 해싱 - sha, n, nash, md4, md5 |

- 소프트웨어 정의 스토리지 (Software-defined storage) (SDS) : 스토리지에 가상화를 적용, 소프트웨어로 전체 스토리지 자원을 관리하여 하나의 저장장치럼 사용할 수 있도록 하는 기법

[해설작성자 : 눈딱감꼬낙하아아]

| ♠ SW 비용 추정 모형 (수학적 산정 기법) ♠ - COCOMO 모델 : LOC( Line of Code ) 기반 비용 산정 방식 └ Embeded : 초대형 규모의 시스템 소프트웨어를 대상, 30만 라인 이상의 sw개발에 적합 └ Organic : 기관 내부의 중소 규모 sw대상, 5만 라인 이하 소프트웨어 개발에 적합 └ Semi-Detached : Organic과 Embeded의 중간 단계, 30만 라인 이하 - Putnam 모델 : Rayleigh-Norden 곡선의 노력 분포도를 이용한 비용 산정 기법 - 기능 점수 모델 : 기능 점수를 산출하여 비용 산정 [해설작성자 : 눈딱감꼬낙하아아] |

- MQTT (Message Queuing Telemetry Transport)

- MLFQ(=MFQ)(Multi Level Feedback Queue) : 짧은 작업이나 입출력 위주의 프로세스에 우선순위를 부여하는 선점형 스케줄링 기법

- Zigbee : 홈 네트워크 및 무선 센서망에서 사용되는 기술로, 버튼 하나의 동작으로 집안 어느 곳에서나 전등 제어 및 홈 보안 시스템을 제어관리하는 가정 자동화를 목표로 출발하였음.

[해설작성자 : 눈딱감꼬낙하아아]

시스템 인증

- 토큰 기반 인증 : 하드웨어와 소프트웨어의 토큰 장치를 사용하는 인증 기법, 하드웨어 장치는 스마트카드를 사용, 소프트웨어 장치는 개인 식별번호를 사용하는 강력한 인증 방법

- SSO 인증 : 여러 시스템 중 하나의 시스템에 인증을 성공하면 다른 시스템의 접근 권한도 모두 얻는 방식

[해설작성자 : 눈딱감꼬낙하아아]

해결법

이를 위해 다른 암호 값으로 저장되도록 추가되는 값 = Salt

의미 그대로 소금친다는 뜻에서 Salt라고 불림

[해설작성자 : 한비로]

<문제 해설> Temporal Cohension(시간적 응집도)를 설명하는 문제이다. - Logical Cohension(논리적 응집도): 모듈 내 구성 요소들이 같은 범주에 속하는 기능끼리 묶인 경우(ex. 새글, 불러오기, 저장하기, 다른이름으로 저장하기) - Coincidental Cohension(우연적 응집도): 모듈 내 구성 요소들이 뚜렷한 관계없이 묶인 경우 - Sequential Cohension(순차적 응집도): 모듈 내 구성 요소들이 이전의 명령어로부터 나온 출력결과를 그 다음 명령어의 입력자료로 사용하는 경우(ex. 총점과 평균의 관계) [해설작성자 : ㄱㄱㅇ] |

| <문제 해설> PaaS-TA는 한국지능정보사회진흥원(NIA)가 지원하는 개방형 클라우드 플랫폼입니다.오픈 소스 기반의 Platform as a Service로서 Paas-TA의 "TA"는 "PaaS에 올라 타."의 의미라 합니다. 2016년 4월 버전 1.0 파스타가 공개되었고, 2021년 2월 5.5 버전 세미나가 출시되어 차세대 전자정부 클라우드에 적용되어 전자정부 서비스의 표준 개발, 운영환경을 제공하는 역할을 수행할 예정이라 합니다. [해설작성자 : comcbt.com 이용자] 클라우드 컴퓨팅 플랫폼은 Iaas(Infrastructure), Paas(platform), Saas(software), Baas(block chain)가 있다 [해설작성자 : 막내아들] |

<문제 해설>

OWASP(The Open Web Application Security Project)는 오픈소스 웹 애플리케이션 보안 프로젝트이다. 주로 웹에 관한 정보노출, 악성 파일 및 스크립트, 보안 취약점 등을 연구함

[해설작성자 : msm4520]

<문제 해설>

유스케이스는 시스템이 액터에게 제공해야 하는 기능으로, 시스템의 요구사항이자 기능을 의미

유스케이스 다이어그램은 사용자의 요구를 추출하고 분석하기 위해 주요 사용

여기서 액터는 시스템 외부에서 시스템과 상호작용하는 사람 혹은 시스템을 말함

사용자 액터: 기능을 요구하는 대상이나 시스템의 수행결과를 통보받는 사용자 혹은 기능을 사용하게 될 대상으로

시스템이 제공해야하는 기능인 유스케이스의 권한을 가지는 대상, 역할

시스템 액터: 사용자 액터가 사용한 유스케이스를 처리해주는 외부 시스템, 시스템의 기능 수행을 위해서 연동이 되는 또 다른 시스템 액터를 의미

[해설작성자 : 컴린이]

액터?

-시스템과 상호작용을 하는 모든 외부 요소로, 사람이나 외부 시스템을 의미

-주액터(사용자 액터)

-부액터(시스템 액터)

1번 개발자의 요구X 사용자의 요구O

3번 부액터(시스템 액터) 설명임

4번 일방적X 양방향O

[해설작성자 : 롱롱]

<문제 해설> bridge pattern은 구현부에서 추상층을 분리하여 각자 독립적으로 확장이 가능하게 하는 패턴이다 [해설작성자 : comcbt.com 이용자] 3은 Adapter pattern의 설명 [해설작성자 : 합격] |

<문제 해설>

CASE의 원천 기술은

구조적 기법, 프로토타이핑 기술, 자동프로그래밍 기술, 정보 저장소 기술, 분산 처리 기술

이 있다.

[해설작성자 : comcbt.com 이용자]

CASE(Computer-Aided Software Engineering)는 소프트웨어 개발에 컴퓨터 기술을 활용하여 효율성과 품질을 향상시키는 방법론입니다. CASE는 다양한 원천 기술을 기반으로 합니다.

1. **구조적 기법(Structured Technique):** 이는 복잡한 시스템을 여러 개의 작은 부분으로 분할하여 문제를 해결하는 방법으로, 설계 및 개발 과정을 구조화합니다.

2. **프로토타이핑 기술(Prototyping Technique):** 이는 초기 단계에서 사용자와 시스템 간의 상호 작용을 모방한 모형을 생성하여 시스템 요구사항을 더 잘 이해하는 데 도움이 됩니다.

3. **정보 저장소 기술(Information Repository Technique):** 이는 시스템의 모든 정보를 중앙에 모아 시스템의 모든 관련 정보를 쉽게 액세스하고 업데이트할 수 있도록 하는 방법입니다.

그러나,

4. **일괄처리 기술(Batch Processing Technique):** 이는 누적된 작업을 한 번에 처리하는 기술로, 일반적으로 CASE의 원천 기술로 간주되지는 않습니다.

따라서, CASE의 원천 기술이 아닌 것은 '4. 일괄처리 기술'입니다.

[해설작성자 : 계란청년]

<문제 해설>

업무의 흐름을 모델링하거나 객체의 생명 주기를 표현하는 Activity 다이어그램

객체 간의 메시지 전달을 시간적 흐름에서 분석하는 Sequence 다이어그램

기업 환경의 구성과 컴포넌트들 간의 관계를 그린 Deployment 다이어그램

객체와 객체가 주고받는 메시지 중심의 작성 동적 다이어그램인 Collaboration 다이어그램

소프트웨어 구조가 그리는 Component 다이어그램

시스템의 구조적인 모습을 그리는 Class 다이어그램

| <문제 해설> Dependency(의존) : 한 사물의 명세서가 바뀌면 그것을 사용하는 다른 사물에게 영향을 끼치는 것을 말합니다 (Cascade 생각하셈) Realization(실체화) : 한 객체가 다른 객체에 의해 오퍼레이션을 수행하도록 지정 Generalization(일반화) : 일반화된 사물과 좀 더 특수화된 사물 사이의 관계를 말합니다.('is-a')관계 Association(연관) : 두 사물간의 구조적 관계로, 어느 한 사물 객체가 다른 사물 객체와 연결되어 있음을 말함 ('has-a')관계라고도 합니다 [해설작성자 : 정규직되고파] |

<문제 해설>

Ant, Maven, Gradle 은 빌드자동화 도구입니다.

[해설작성자 : 코로그]

대표적인 형상 관리 도구

GIT,CVS, Subversion 등

[해설작성자 : 군대에서정처기]

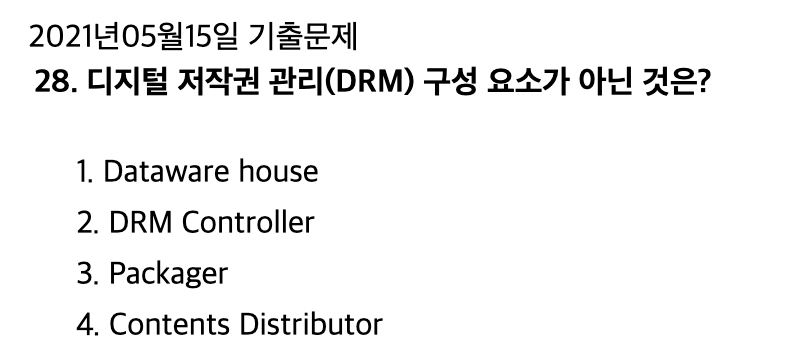

<문제 해설>

[저작권 관리구성요소]

- 콘텐츠 분배자: 암호화된 콘텐츠를 유통하는곳/사람

- 패키저: 콘텐츠를 메타데이터와 함께 배포가능한 형태로 묶어 암호화

- 클리어링 하우스: 키 관리 및 라이센스 발급 관리

- DRM 컨트롤러: 배포된 콘텐츠의 이용권한을 통제

[해설작성자 : 코로그]

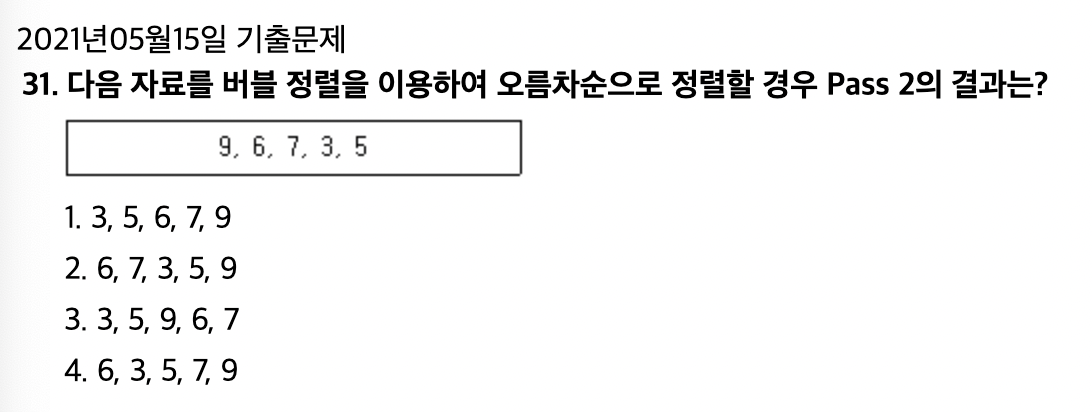

<문제 해설> Pass 1 9 6 7 3 5 → 6 9 7 3 5 → 6 7 9 3 5 → 6 7 3 9 5 → 6 7 3 5 9 Pass 2 6 7 3 5 9 → 6 3 7 5 9 → 6 3 5 7 9 [해설작성자 : comcbt.com 이용자] 버블 정렬은 첫 번째 자료와 두 번째 자료를, 두 번째 자료와 세 번째 자료를, 세 번째와 네 번째를, … 이런 식으로 (마지막-1)번째 자료와 마지막 자료를 비교하여 교환하면서 자료를 정렬한다. [해설작성자 : 쀼쮸] |

<문제 해설> 선택정렬은 큐를 이용해서 정렬합니다. [해설작성자 : 수원대학교] 선택정렬 : 가장 작은값을 위치가 정렬되어지지 않은 최초의 값과 바꿈 스택은 중간값에대해 접근할 수 없으므로 선택정렬을 할 수 없음 [해설작성자 : 거상 백호섭] |

병행제어 기법의 종류

로킹 기법

타임 스탬프 기법

최적 병행 수행 기법 (검증 기법, 확인 기법, 낙관적 기법)

다중 버전 기법

[해설작성자 : 31살 백수]

<문제 해설>

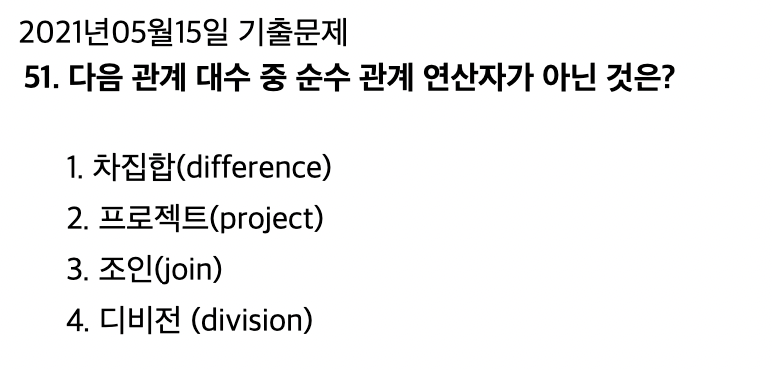

-순수관계연산자

- select σ ⇒수평단절, 행을 다가져옴

- project π ⇒수직단절, 열을 다가져옴

- join ▷◁ : 공통 속성을 이용해 두개의 릴레이션 튜플을연결→만들어진 튜플로 반환

- division ÷ : 릴S의 모든 튜플과 관련있는 릴R의 튜플반환

[해설작성자 : 코로그]

차집합 : 일반 집합 연산자

일반 집합 연산자

- UNION 합집합

- INTERSECTION 교집합

- DIFFERENCE 차집합

- CARTESIAN PRODUCT 교차곱

[해설작성자 : 빙수]

<문제 해설>

차수는 +를 해주고 카디널리티는 *를 해주면 해당 결과가 나옵니다.

차수 = 4+6=10

카디널리티 = 5*7=35

[해설작성자 : 해당 회차 응시자]

차수 = 열

카디널리티 = 행

[해설작성자 : 전자공학도]

<문제 해설>

결합도는 내용(content) 공통( common ) 외부( external) 제어( control) 스탬프 ( stamp) 자료 ( data) 순이다

[해설작성자 : 강탈]

기존에 다른 분이 올려주신 이해하기 쉬운..강한 것부터

(내)게 (공)(부)하라고 강요하지 말아요

(제)가 (스)트레스 받(자)나요

내용(content) > 공통(common) > 외부(external) > 제어(control) > 스템프(stamp) > 자료(data)

[해설작성자 : 제바아알]

<문제 해설> do while문: 최초 1번은 실행 do while문에서 cnt++ 후위 증가연산이 실행되므로 cnt=1 while 문의 조건이 0보다 작을경우이므로 루프를 빠져나옴 루프를 빠져나오고 if문 cnt=1 == 1 (참) cnt++ 후위 증가연산 실행 System.out.printf 문에서 정수형으로 출력 → 정답은 2 [해설작성자 : 뇽재] |

<문제 해설>

리눅스에서 변수 출력은

echo $변수명

이다.

[해설작성자 : 해군본부 정체단 674기 수뱅]

export는 환경변수 출력에 사용

[해설작성자 : comcbt.com 이용자]

<문제 해설> 2차원 배열의 시작순서는 11> 22> 44> 55 도식화 하면 11 / 22 44 / 55 *는 포인터를 의미. 포인터는 주소값. *p 포인터 p변수에 a배열의 [0]주소값을 넣어줌. 그러나 (p+i)에서 p는 a배열의 [0] 주소값을 가지고 있으나 i = 1로 설정했기때문에 a[1]주소값을 뜻한다. 즉, *p는 첫 for문에서 a[1]주소값을 뜻한다. 22+44+55 = 121이다. [해설작성자 : 개발자.] |

<문제 해설> CBD Component-Based Development의 약자, 컴포넌트 기반 방법론 - 기존의 시스템이나 소프트웨어를 구성하는 "컴포넌트를 조합"하여 하나의 새로운 어플리케이션을 만드는 방법론 CBD 방법론의 개발 공정 1. 요구파악 단계 → 요구사항 기술서, 용어 사전, 개념 모델, 유즈케이스 모델 2. 분석 및 설계 → 객체 모델, UI 설계서, 아키텍처 기술서, 인터페이스 명세서, 컴포넌트 명세서, 컴포넌트 설계서, 데이터베이스 설계서 3. 구현 → 개발 표준 정의서, 플랫폼 종속적 코드 4. 테스트 → 테스트 계획서, 컴포넌트 테스트 보고서, 통합 테스트 보고서, 인수테스트 보고서 [해설작성자 : 강남 살래] CBD 방법론의 개발 공정 1. 분석 → 사용자 요구사항 정의서, 유스케이스 명세서, 요구사항 추적표 2. 설계 → 클래스 설계서, UI(사용자 인터페이스) 설계서, 아키텍처 설계서, 인터페이스 설계서, 컴포넌트 설계서, 데이터베이스 설계서 3. 구현 → 프로그램 코드, 단위시험 결과서, 데이터베이스 테이블 4. 테스트(시험) → 통합시험 결과서, 시스템시험 결과서, 사용자 지침서, 운영자 지침서, 시스템 설치 결과서, 인수시험 시나리오, 인수시험 결과서 [해설작성자 : khyun99] |

<문제 해설> 거리 벡터 라우팅 프로토콜 - Bellman-Ford 알고리즘 사용 - RIP 프로토콜(최대 홉 수 15) - 인접 라우터와 주기적으로 정보 교환 링크 상태 라우팅 프로토콜 - Dijkstra 알고리즘 사용 - OSPF 프로토콜(홉 수 제한 없음) - 최단 경로, 최소 지연, 최대 처리량 [해설작성자 : LBS] |

<문제 해설>

- COCOMO : 시스템의 비용을 산정하기 위해 시스템을 구성하고 있는 모듈과 서브 시스템의 비용 합계를 계산하는 방식

- Putnam : 소프트웨어 개발 주기의 간 단계별로 요구할 인력의 분포를 가정하는 모형

- Function-Point(FP) : 요구 기능을 증가시키는 인자별로 가중치를 부여하여 기능의 점수를 계산하여 비용을 산정하는 방식

- PERT : 계획 평가 및 재검토 기술, 프로젝트 관리를 분석하거나 주어진 완성 프로젝트를 포함한 일을 묘사하는데 쓰이는 모델

[해설작성자 : 해군본부 정체단 674기 수뱅]

*생략 오류(omission error)

입력 시 한 자리를 빼놓고 기록한 경우

(1234 → 123)

*필사 오류(Transcription error)

입력 시 임의의 한 자리를 잘못 기록한 경우

(1234 → 1235)

*전위 오류(Transposition error)

입력 시 좌우 자리를 바꾸어 기록한 경우

(1234 → 1243)

*이중 오류(Double Transposition error)

전위 오류가 두 가지 이상 발생한 경우

(1234 → 2143)

*추가 오류(Addition error)

입력 시 한 자리 추가로 기록한 경우

(1234 → 12345)

*임의 오류(Random error)

위의 오류가 두 가지 이상 결합하여 발생한 경우

(1234 → 12367)

[해설작성자 : 오씨]

<문제 해설> 소프트웨어의 생명 주기 동안 필요한 소프트웨어 제품의 획득, 공급, 개발, 운영, 유지보수 등으로 구성된다. [해설작성자 : 해군본부 정체단 674기 수뱅] - 기본 생명 주기 프로세스 : 획득, 공급, 개발, 운영, 유지보수 프로세스 - 지원 생명 주기 프로세스 : 품질 보증, 검증, 확인, 활동 검토, 문제 해결 프로세스 - 조직 생명 주기 프로세스 : 관리, 기반 구조, 훈련, 개선 프로세스 [해설작성자 : 제발좀..] |

<문제 해설>

SPICE 모델은

수준 0부터 수준 5까지 총 6개의 수준이다.

[해설작성자 : 해군본부 정체단 674기 수뱅]

0단계 불안정 (구현 전 or 목적 달성 전)

1단계 수행 (목적이 전반적으로 이뤄짐)

2단계 관리 (작업 산출물 인도)

3단계 확립(공학 원칙을 지킴)

4단계 예측(산출물의 양적 측정이 가능해져, 일관된 수행 가능)

5단계 최적화(지속적으로 업무 목적 만족)

[해설작성자 : 공겹합격]

<문제 해설> 일방향 암호화는 해시암호화 [해설작성자 : comcbt.com 이용자] IPSec : IP계층(3계층)에서 무결성과 인증 보장하는 인증헤더와 기밀성 보장하는 암호화 이용해 양 종단 구간에 보안 서비스 제공하는 터널링 프로토콜 * IPSec의 세부프로토콜 - IKE(Internet Key Exchange) : 보안 관련 설정들을 생성, 협상 및 관리하는 프로토콜(udp500번 포트 사용) - ESP(Encapsulating Security Payload) : 메세지 인증코드,암호화 이용해 "인증(무결성)","발신지인증","기밀성" 제공 프로토콜 - AH(Authentication Header) : 기밀성 제외한 메시지 인증코드 이용한 "인증(무결성)","발신지인증"제공 프로토콜 [해설작성자 : 빨리 집가야쥐...] |

<문제 해설>

스크린 서브넷(Screen Subnet) : 외부 네트워크와 내부 네트워크 사이에 두는 완충적인 통신망

[해설작성자 : comcbt.com 이용자]

'자격증 > 정보처리기사' 카테고리의 다른 글

| [정보처리기사] 실기 문제 정리 - 1 (2024년 2회, 2024년 3회) (0) | 2025.04.07 |

|---|---|

| [정보처리기사] 전공자 필기 4일 합격 후기 (0) | 2025.02.15 |

| [정보처리기사] 문제 정리 - 3 (2) | 2025.02.09 |

| [정보처리기사] 문제 정리 - 2 (1) | 2025.02.08 |

| [정보처리기사] 문제 정리 - 1 (1) | 2025.02.07 |